結論

2020年2月中旬以降、さまざまなサイバー犯罪コミュニティで、情報窃取型マルウェア「AZORult」のパスワード窃取機能が2月4日にリリースされたGoogle Chromeのアップデートによって無効化されたことが話題になっています。「AZORult」は現行の情報窃取型マルウェアの中で広く利用されているものの1つで、現在進行中(当時)のキャンペーンの元凶でもあります。「AZORult」の保守は終了しており、多くの脅威アクターはこのマルウェアが完全に引退したと考えています。ただし、これまでもそうだったように変化に対応した既知および未知のマルウェアが出現しています。

Chromeアップデートの大きな影響

2020年2月下旬、さまざまなサイバー犯罪フォーラムで脅威アクターたちが情報窃取型マルウェア「AZORult」の死について噂していました。「AZORult」はアンダーグラウンドのサイバー犯罪コミュニティで広く流行している情報窃取型マルウェアの1つです。しかし「AZORult」の死は今回が初めてではありません。2018年の終わりには、出回ったソースコードを元に大量の亜種が作成されていることを理由に公式開発者が販売を終了しました。それでも尚、KELAの最近の調査で明らかになったように「AZORult」は最近のキャンペーンでも活発に利用されており、ボットネットマーケット「Genesis」で販売されている30万件以上の感染端末情報に直接関与しています。

前回とは事情が異なり、今回の理由は2020年2月4日のアップデートで変更されたGoogle Chromeの機能に「AZORult」が対応できないというものです。「AZORult」の主機能の1つにブラウザが保存した認証情報の窃取がありますが、ローカルに保存するパスワードを「AES256」アルゴリズムを用いて暗号化するChromeのアップデートにより、この機能が無効化されると言われています。

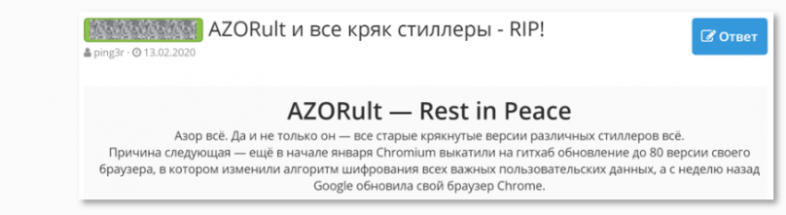

上:ロシアの会員制ハッキングフォーラムの投稿

「AZORultは終わった。それだけでなく、古いクラックバージョンも全部だ」(ロシア語から翻訳)

下:「AZORult」の明らかな終焉について話している投稿

「Chromeの新しいパスワード暗号化は?」「aes256だ」(ロシア語から翻訳)」

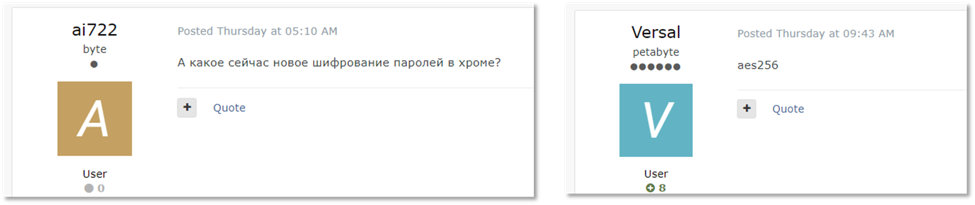

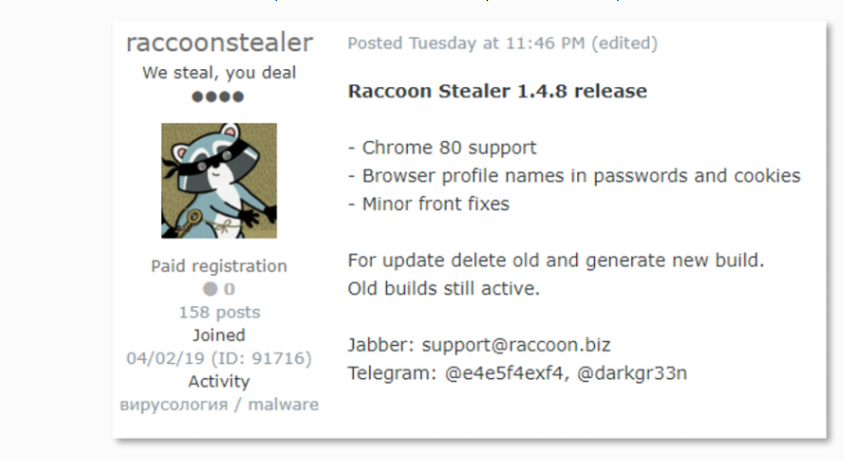

「古いクラックバージョンも全部終わった」という上図の書き込みから分かるように、「AZORult」だけが今回のアップデートの影響を受ける情報窃取型マルウェアというわけではありません。例えば「Raccoon」は中央集権的な管理体制で活発に保守されているため、重要なユーザーデータを保護するChromeのアップデートに対応することができました。他には「KPot」が今回のアップデートに対応しています。

新しくリリースされたChromeに対応するアップデートに関する「Raccoon」の告知

サイバー犯罪エコシステムの今後

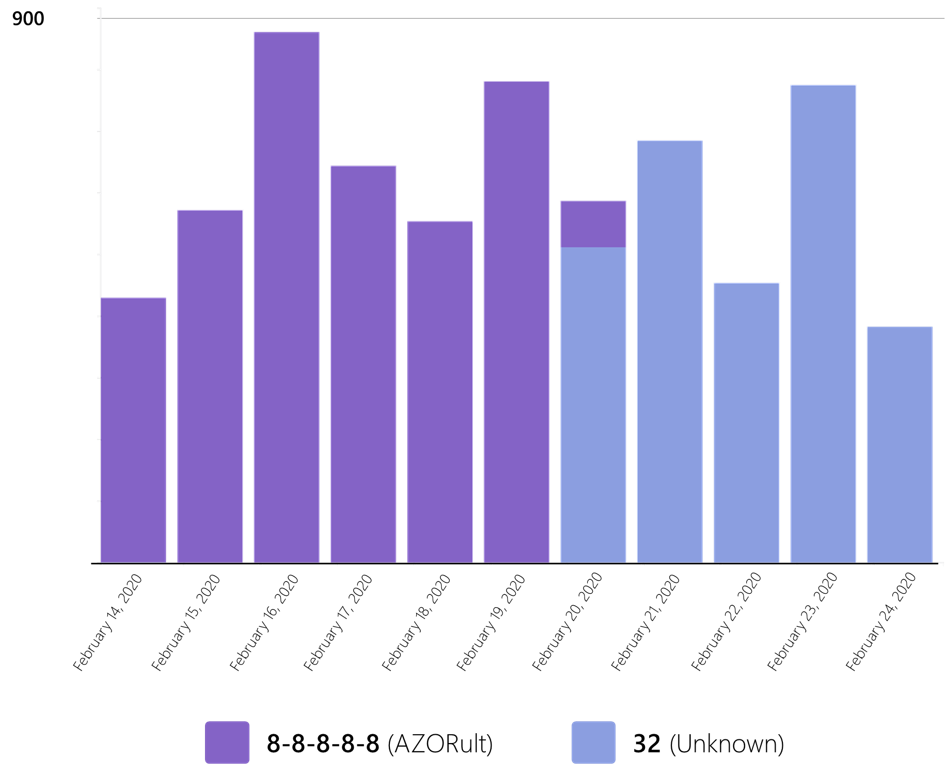

少なくとも今のところは確実となっている「AZORult」の終焉は、「Genesis」でも見て取ることが可能です。KELAによる最近の調査で確立した方法論に従いマルウェアの種類の変化を追うと、2月のある時点で起きた変化を確認することができます。ここ1年を通して初めて「Genesis」が「AZORult」の使用を停止し、未特定のマルウェアに完全に切り替えています。この変化は「単一障害点をつくってはならない」という重要なビジネス原則の実例と言えるでしょう。「Genesis」が複数のマルウェアプロバイダーとの関係を育ててきたという事実が新しいマルウェアへの移行を可能にし、彼らのビジネスを救ったのかもしれません。

2020年2月の「Genesis」の感染端末情報件数

「AZORult」と未知のマルウェアとに分けて表示

2018年終わりの「AZORult」の死はサイバー犯罪の金融エコシステムに空洞を残し、「AZORult」の代わりとして多くの情報窃取型マルウェアが新しくリリースされました。今や、Chromeアップデートに起因する深い問題に対応した明確な後継者が確立されないまま、「Genesis」をはじめ脅威アクターたちは新しい情報窃取型マルウェアに移行しています。もちろん、「AZORult」のソースコードを元にChromeの新しいポリシーに独自で対応しようとする脅威アクターが出てくる可能性もあります。実際に、ネイティブのDelphiではなくC++でコーディングされた「AZORult」の利用がそれほど昔ではない以前のキャンペーンで確認されています。

もう1つ注目すべきことは、Chromeアップデートの影響を受けない情報窃取以外の「AZORult」の機能です。例えば、「AZORult」に感染した端末をさらに別のマルウェアに感染させるローダーモジュールはChromeがパスワードを暗号化する方式の変化では阻止できません。

「AZORult」のようなコモディティマルウェアからお客様を保護するために、KELAは今後も監視を続けていきます。